Techniques avancées pour surveiller et auditer les activités des bases de données Oracle

La sécurité des bases de données est un enjeu majeur pour les entreprises modernes, en particulier avec l'augmentation des cybermenaces et des exigences réglementaires. La surveillance et l'audit des activités des bases de données Oracle ne sont pas seulement des pratiques recommandées, mais des nécessités stratégiques pour protéger les données sensibles. Cet article explore en détail les techniques avancées pour surveiller et auditer ces bases de données, accompagnées d'exemples pratiques et de conseils d'experts.

Pourquoi l’audit des bases de données est-il crucial ?

L'audit des bases de données permet aux organisations de :

- Assurer la conformité : Les réglementations comme le RGPD ou le PCI DSS exigent une traçabilité des accès et des modifications des données.

- Détecter les anomalies : Identifier rapidement les comportements suspects ou non autorisés peut prévenir des violations de données.

- Améliorer la sécurité globale : Une surveillance proactive aide à renforcer la posture de sécurité en identifiant les vulnérabilités potentielles.

Techniques avancées d’audit dans Oracle

1. Audit unifié

Oracle propose un système d'audit unifié qui centralise la gestion de l'audit au sein d'une seule interface. Cela permet une configuration flexible et une gestion simplifiée.

- Configuration personnalisée : Vous pouvez définir des politiques d'audit basées sur divers critères, tels que les types d'opérations (SELECT, INSERT, UPDATE) ou les utilisateurs spécifiques.

CREATE AUDIT POLICY sensitive_data_policy

ACTIONS SELECT, INSERT, UPDATE ON hr.employees;

AUDIT POLICY sensitive_data_policy;Dans cet exemple, nous auditons toutes les actions (lecture, ajout, modification) sur la table employees du schéma hr.

2. Audit à grain fin

Cette technique permet de cibler précisément les actions sur des objets ou colonnes spécifiques dans la base de données. Cela améliore la pertinence des journaux d'audit.

- Politiques spécifiques : Créez des règles qui enregistrent uniquement les accès à certaines colonnes sensibles, comme celles contenant des informations personnelles identifiables (PII).

Exemple : Mettez en place une politique qui enregistre toutes les tentatives d'accès à une colonne contenant des numéros de sécurité sociale. Cela vous permettra d'identifier rapidement toute tentative non autorisée.

3. Utilisation d'Oracle Data Safe

Oracle Data Safe offre une plateforme centralisée pour gérer la sécurité et l'audit des bases de données. Ses fonctionnalités incluent :

- Évaluations hebdomadaires de la sécurité.

- Rapports prédéfinis sur l'activité des utilisateurs et les accès aux données sensibles.

- Alertes en temps réel sur les comportements suspects.

Exemple : Activez l'audit d'activité pour collecter automatiquement les enregistrements d'accès aux données confidentielles et générer des rapports mensuels sur ces activités.

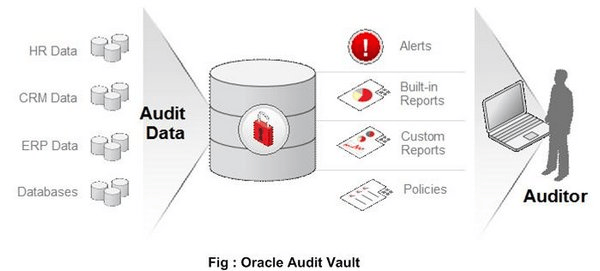

4. Intégration avec Oracle Audit Vault

Oracle Audit Vault centralise la gestion des paramètres d'audit et automatise la consolidation des données d'audit dans un référentiel sécurisé. Cela permet une visibilité accrue sur les activités administratives et utilisateur.

Exemple: Utilisez Oracle Audit Vault pour générer des alertes lorsque des modifications sont apportées à la structure de la base de données, comme l'ajout ou la suppression de colonnes.

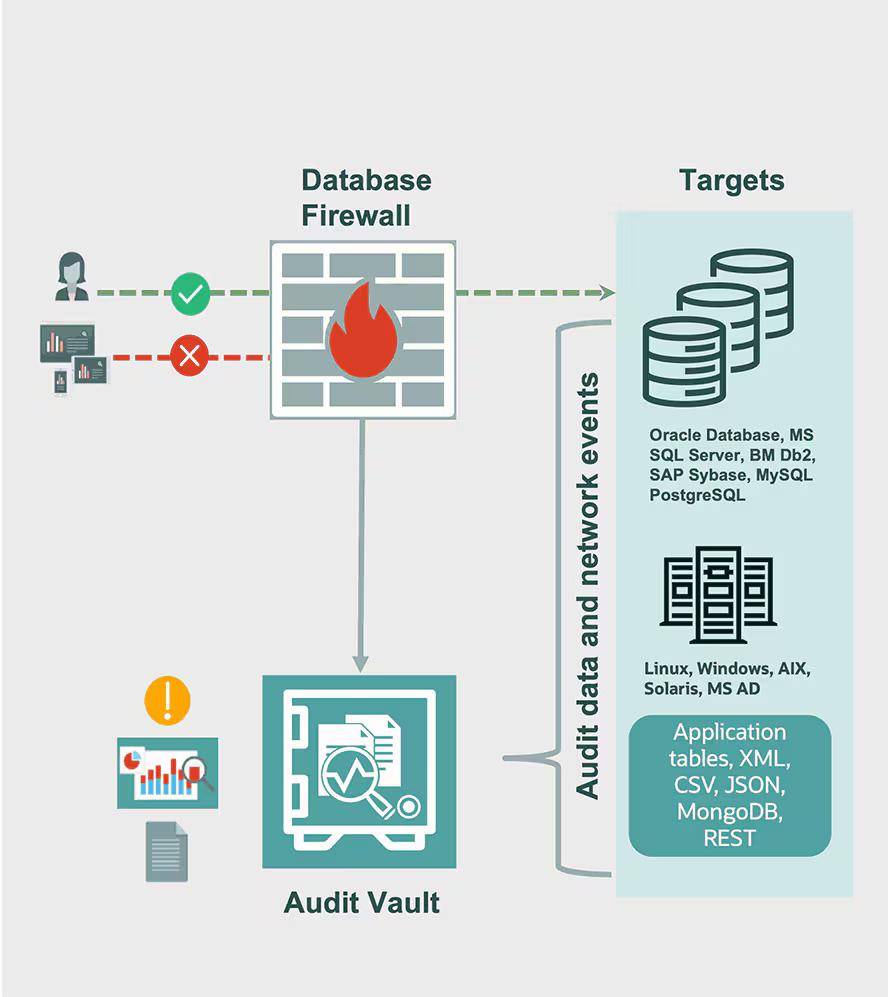

5. Surveillance en temps réel avec Oracle Database Firewall

Cette solution permet de détecter et prévenir les menaces potentielles en surveillant le trafic vers et depuis votre base de données. Elle aide à identifier rapidement toute activité malveillante.

Exemple pratique : Configurez le pare-feu pour alerter votre équipe lorsque des requêtes SQL suspectes sont détectées, comme celles visant à accéder à plusieurs tables simultanément.

Conclusion

La mise en œuvre de techniques avancées pour surveiller et auditer vos bases de données Oracle est essentielle pour garantir la sécurité et la conformité. En utilisant ces outils et méthodes, vous pouvez non seulement protéger vos données mais aussi améliorer votre réactivité face aux incidents.

- Suivez nos formations Oracle sur l’audit avancé des bases de données Oracle pour découvrir plus de stratégies efficaces.

- Contactez-nous aujourd'hui pour une consultation gratuite sur comment améliorer la sécurité de vos bases de données avec nos solutions personnalisées.

En intégrant ces techniques dans votre stratégie de gestion des bases de données, vous serez mieux préparé à faire face aux défis actuels en matière de sécurité.